fraude electrónico: una enorme amenaza

ROBO DE DATOS INFORMÁTICOS

En los últimos años se hizo masivo el acceso a internet y con ello, el uso de herramientas de comunicación mediante aplicaciones de mensajería, como Whatsapp, herramientas para reuniones remotas, como Zoom, entre varias otras conocidas, además de modelos de telecomunicaciones que extendieron el uso de muchas aplicaciones en el hogar mediante la instalación de routers y la comunicación inalámbrica de una enorme cantidad de dispositivos: laptops, televisores inteligentes, cámaras de seguridad, sensores, entre muchas otras soluciones.

SEGURIDAD DE DATOS PERSONALES

Las noticias y denuncias por estafas, robo de datos y accesos no autorizados a información o cuentas bancarias, se ha vuelto un hecho común en todos los países.

El fraude electrónico que ya era una clara tendencia, derivada de los procesos globales de comercio electrónico, se aceleró con el uso intensivo de modelos de compra y trabajo remoto como consecuencia de la pandemia generada por el Covid-19.

FRAUDES EN INTERNET

Este crecimiento exponencial del acceso a las tecnologías de comunicación facilitó enormemente su adopción y, por supuesto, también el acceso a sus beneficios: facilidad, inmediatez y su uso sencillo.

Sin embargo, es claro que la inmensa mayoría de los usuarios de las tecnologías mencionadas, no son conscientes de la forma en que el fraude electrónico opera, y menos aún de los riesgos inherentes a la generación, uso y abuso de la información generada en el entorno digital, concretamente de la huella digital.

Leer acerca de robo de datos informáticos, robo de cuentas bancarias, robo de datos por Whatsapp, sobre el robo de datos de tarjetas de crédito, sobre como robar contraseña de Facebook, así como sobre el robo de datos y acceso no autorizado a datos, en resumen, los fraudes en internet son algo común y que requiere una mayor atención y tomar acciones sobre como mejorar la seguridad de los usuarios.

TU HUELLA DIGITAL

Cuando se interactúa en la web, de forma consciente o inconsciente se generan datos. El acceso a un sitio web que te solicita brindar datos, el registro de tu correo en una lista para recibir publicaciones o boletines, cuando brindas tu número de teléfono para registrarte en una aplicación de mensajería, en todos estos casos estás brindando información de forma consciente, que se denomina usualmente como huella digital activa y que posibilita el fraude electrónico.

SEGURIDAD DE DATOS PERSONALES

Cuando un sitio web te solicita que aceptes unas cookies (pequeños programas que se instalan en tu dispositivo), o cuando ciertas aplicaciones capturan datos sin mencionarlo de forma expresa, entonces estas brindando datos de forma inconsciente.

Un ejemplo crítico de este tipo de huella se da cuando los sitios web capturan información sobre cuantas veces se conecta un usuario, de que dirección web viene o la dirección IP desde donde se conecta el usuario.

Aún más riesgoso es el hecho que se presenta cuando utilizas redes sociales, y decides dar un “me gusta”, compartes y comentas sobre un determinado tópico, y los anunciantes recopilan esta información para posteriormente enviarle contenido relacionado.

POR QUÉ ES IMPORTANTE TU HUELLA DIGITAL

Hay muchas razones que hacen importante comprender y administrar la huella digital generada por todos los usuarios de internet.

La primera se relaciona con el hecho de que la información compartida es relativamente permanente, y una vez compartida o hecha pública, no se tiene ningún control sobre el uso que se le dará por parte de terceros (personas o empresas).

La segunda es la más grave, es el usar la huella digital como base para contactarle y realizar acciones delictivas como solicitar acceso a sitios web falsos, usualmente bancarios para robar claves de acceso o para suplantar identidades y realizar diversos actos delictivos propiciando el fraude electrónico.

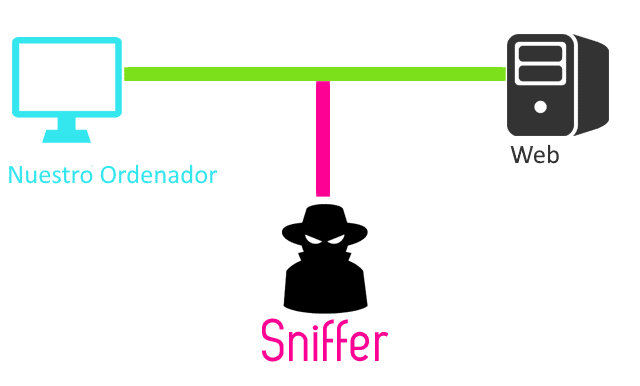

La seguridad de datos personales y los husmeadores (sniffers)

Lamentablemente hay muchos otros elementos de riesgo que hay que considerar en el contexto de un fraude electrónico.

Revisemos, por ejemplo, el comportamiento usual de las personas cuando acceden a internet, utilizando teléfonos móviles, laptops en las oficinas o en sus casas de habitación mediante accesos inalámbricos, mediante redes wifi en negocios o en medios de transporte públicos.

La inmensa mayoría no tiene idea de como funciona esa cosa que facilita su vida y que hace parecer todo sencillo y sin complicaciones. Pues bien, el mundo internet puede explicarse mediante el denominado Modelo OSI, es decir, una abstracción conceptual de todos los elementos que hacen posible que tengas acceso al mundo digital.

Ya hemos comentado que a nivel de aplicaciones hay múltiples riesgos, sitios falsos, aplicaciones que instalan software para robo de datos, redes sociales que recopilan información personal, o incluso modelos en donde una determinada aplicación permite el registro utilizando redes sociales, con indicaciones de registro mediante login y password o mediante Facebook u similares, lo que genera que la aplicación que usted utilizará tenga acceso a mucha información que usted brindó a la red social que utilizó para registrarse.

Pero, al inicio de todo el proceso, donde están tus teléfonos, tus computadoras, los accesos vía wifi o cableados también hay riesgos, te presentamos los sniffers y su importancia en un posible fraude electrónico.

¿Qué son los sniffers o husmeadores?

El husmeador o sniffer es una herramienta que puede tomar la forma de software, es decir que se instala o agrega en una determinada aplicación o estar operando en un dispositivo de hardware, por ejemplo, en un router, que permite a su usuario “supervisar” todo el tráfico en internet, incluyendo correos electrónicos y aplicaciones de mensajería instantánea en tiempo real y si lo desea, capturar diversos datos entrantes o salientes del equipo.

Este tipo de herramientas, reciben distintos nombres: sondas de red, sniffers ethernet y otros, pero todos tienen el mismo objetivo: espiar sus datos.

El problema con esto, es que en esos datos puede ir información de su tarjeta de crédito, cuentas bancarias y otra información sensible, esto si no se tiene el debido cuidado o malicia y permitir la ejecución de un fraude electrónico . Sin embargo, el uso más común es tomar algunos datos, como teléfonos o correos, para diseñar modelos de ingeniería social haciendo que los usuarios menos cuidadosos accedan a páginas o links donde se busca obtener información de inicios de sesión, información financiera o datos privilegiados.

Por supuesto, existen muchos más riesgos o aspectos a considerar en el robo de datos informático, pero acá lo relevante es comprender que es necesario considerar muchos elementos cuando se utiliza internet y que es indispensable tomar acciones concretas dirigidas a generar la mayor seguridad posible para sus datos.

La seguridad en internet: ¿Qué hacer para lograrla?

Todos buscamos navegar, realizar transacciones y diversas actividades de forma segura y evitar el fraude electrónico. Esto involucra consideraciones alrededor de la seguridad de los browsers (navegadores), la seguridad en las redes y respecto a las conductas que deben permitirse o no en línea.

El problema radica en que confiamos mucho, demasiado diría yo, en la seguridad que ofrecen las aplicaciones de uso común. Los reportes de fallas de seguridad en aplicaciones tales como WhatsApp (ver por ejemplo https://tinyurl.com/mr4xkc74 ) o Zoom ( ver por ejemplo: https://tinyurl.com/mrb8fwun ) han sido constantes.

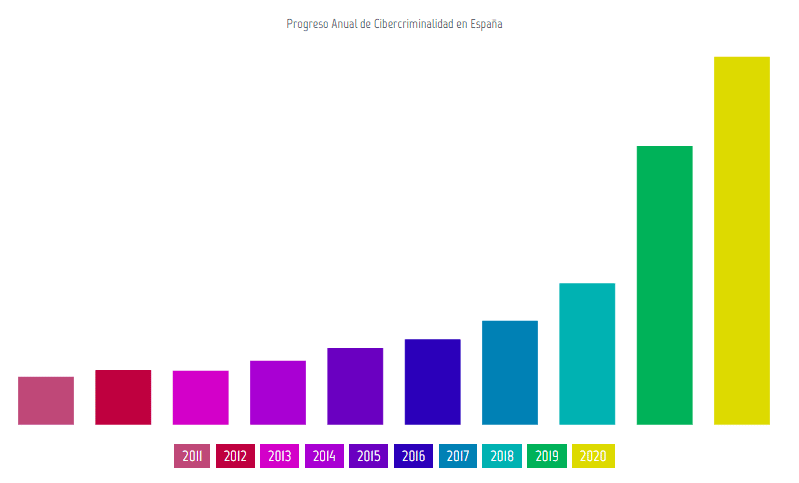

Lo realmente preocupante es que, lejos de reducirse, los casos de fraudes en internet crecen año a año. Veamos por ejemplo la tendencia en España al 2020, alcanzando casi los 290.000 casos anuales.

Deberíamos a esta altura estar claros que diariamente podemos estar arriesgando nuestro dinero, nuestros datos o incluso en algunos casos facilitando el ingreso de ciberdelincuentes a las empresas mediante prácticas inseguras (por ejemplo, compartir datos usando llaves USB, o enviando a compañeros diversa información que inyecta código infectado en sus móviles o equipos de cómputo).

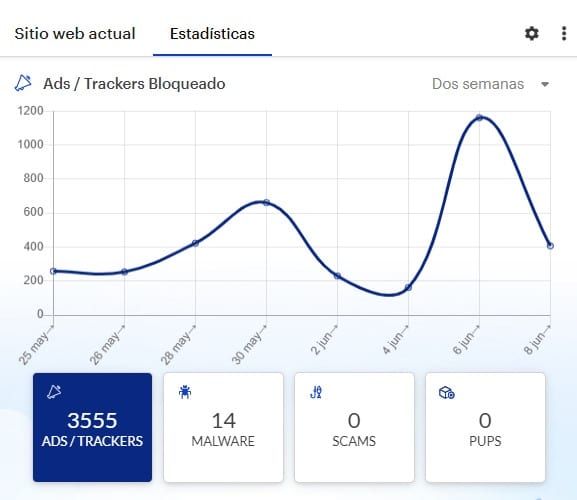

Si ya de por si esto es preocupante, solo el hecho simple de navegar implica considerar diversas páginas que intentan hacer tracking de tus datos o inyectarte código maligno a tus equipos. A continuación, les muestro las estadísticas del último mes de una aplicación que utilizo para brindar seguridad en mi navegador Chrome:

En las últimas dos semanas, prácticamente 254 veces al día ciertos programas intentaron enviarme propaganda o hacer seguimiento a mis actividades en internet y en promedio, una vez al día se intentó inyectar código maligno en mi equipo.

Y en tu caso ¿Cómo controlas que lo que haces no sea utilizado para estafas o fraudes?

Acciones de seguridad proactiva para evitar fraudes electrónicos

Cambiar de browser (navegador)

Chrome cubre el 65% del mercado total, es por mucho el navegador más utilizado, pero yo no diría que el más seguro (ver https://tinyurl.com/2p9wpse6 ). Por supuesto hay otras opciones: Opera, Edge etc., pero ninguno te garantiza el nivel de privacidad que te ofrece BRAVE ( https://brave.com/es/) Las ventajas que ofrece este navegador privado se relacionan con dos temas fundamentales:

- Qué tan bien protege el navegador de terceros, específicamente de cookies y de rastreadores que impulsan anuncios dirigidos.

- Qué hace el navegador con sus datos, lo que implica comprender que vender datos sobre tu navegación y sobre lo que buscas es una fuente enorme de ingresos si se vende a las empresas que requieren realizar publicidad dirigida.

A todo esto, hay que agregar que algunas opciones, tal como navegar en modo privado, o la instalación de algunas aplicaciones de bloqueo de publicidad. En el primer caso, el proveedor de internet siempre tendrá los datos de navegación (y puede venderlos) y en el segundo, a pesar del bloqueo y algunas ventajas, la aplicación de bloqueo sigue teniendo todos los datos de navegación, ¿entonces si alguien logra acceder a estos datos o el desarrollador de la aplicación los vende?

Tómese su tiempo y explore las ventajas que ofrecen Brave, Tor ( https://www.torproject.org/download/), o Vivaldi ( https://vivaldi.com/es/)

Utiliza aplicaciones de mensajería seguras y privadas

Si ya sé, usas Whatsapp. El problema es que a pesar de que se indica que las conversaciones están encriptadas de extremo a extremo, nadie dice nada sobre donde están otros datos sensibles: tu número telefónico, el número de tus contactos, fotografías de tu perfil, y un grupo enorme de archivos que envías. Piensa un poco en la aplicación empresarial, hay datos de teléfonos de tus clientes, yo por lo menos estaría preocupado. ¿Piensa en que Facebook o Meta, su nombre actual es propietario de Whatsapp, y que esta empresa no se caracteriza por garantizar la privacidad de tus datos, o sí?

Nuevamente, apostar por la privacidad y la seguridad es fundamental. Te presento a Session (https://getsession.org/)

Session es realmente una plataforma con características muy interesantes, no permite capturas de pantalla, permite configurar que los mensajes sean borrados una vez transcurridos varios rangos de tiempos 5,10 segundos, 5 minutos y varias más hasta una semana. Adicionalmente, en cualquier momento los mensajes pueden ser borrados. Por otro lado, el registro no requiere un número de teléfono o correo, sino una identificación alfanumérica creada por la aplicación que debe ser compartida para que otro usuario pueda contactarle.

Por supuesto incluye opciones de creación de grupos, llamadas, bloqueo de contactos y la posibilidad de ligar dispositivos, es decir que tengas la opción de usarla tanto en tu móvil como en tu computador. Para ello se crea un concepto de frase de recuperación que será solicitada cuando se ejecute el mencionado ligue.

-

-

Utilice modelos de almacenamiento de datos en la nube robustos y de código abierto

-

Recientemente salió a la luz pública que el hackeo de una institución de salud y su consecuente intento de fraude electrónico inició por compartir archivos desde una aplicación gratuita de almacenamiento. Si bien es cierto esto es solo parte del problema, es necesario tomar consciencia de que utilizar soluciones colaborativas privadas es mucho mas seguro. Cuando menciono soluciones privadas, me refiero a aplicaciones que están alojadas en un servidor bajo el control del cliente, con estructuras de seguridad a nivel de bases de datos y sistemas operativos, y por supuesto con estructuras de seguridad de acceso (los denominados firewalls o paredes de fuego).

Por otro lado, si una aplicación es de código abierto esto implica que esta sujeta a la potencial revisión de los usuarios expertos para evaluar que no existan elementos ocultos o potencialmente dañinos que atenten contra la seguridad de los datos de los usuarios.

Bajo esta perspectiva los dispositivos USB no ofrecen ninguna garantía de no guardar archivos con virus o códigos maliciosos, pero adicionalmente es un esquema de almacenamiento inseguro y altamente riesgoso a nivel funcional.

Si hablamos de modelos de almacenamiento pagado en la nube, tipo Google Drive o similares, la seguridad es un poco más alta, pero al no conocer el código de la aplicación no tienes certeza absoluta de la privacidad de tus datos.

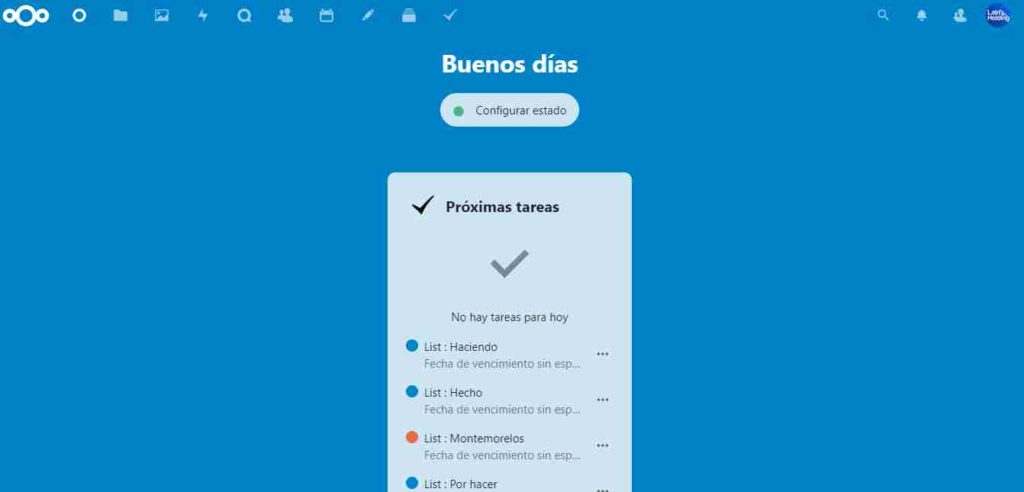

Por tanto, los conceptos de aplicación de código abierto, alojamiento en una nube privada y opciones de colaboración son los que permiten recomendar el uso de Nextcloud.

Nextcloud ( https://nextcloud.com/) es una plataforma orientada a brindar soluciones de almacenamiento y colaboración para equipos de trabajo.

La solución indica que su objetivo es proteger, controlar y monitorear los datos y la comunicación en toda su empresa. Además de garantizar el cumplimiento de los requisitos comerciales y legales. Promoviendo que se mantengan sus datos en servidores de su propiedad, en todo momento. Con ello se evita que no se filtre nada, ni siquiera los metadatos.

Con opciones de almacenar y sincronizar archivos, además de opciones de seguridad con clave para archivos compartidos o incluso con plazos de vencimiento, además de poder realizar llamadas y chat dentro de la misma aplicación con todos los elementos de seguridad mencionados previamente como ventaja e incluso gestionar correos electrónicos dentro de la misma plataforma.

La solución permite integrar diversas aplicaciones complementarias tales como notas, contactos, la posibilidad de compartir documentos o archivos entre miembros de un proyecto y por último conserva versiones de los archivos, lo que agrega un elemento muy interesante de control.

Dentro del mismo servidor es posible incorporar una solución de ONLYOFFICE ( https://personal.onlyoffice.com/), lo que agrega opciones de colaboración y creación de documentos, hojas de cálculo y presentaciones.

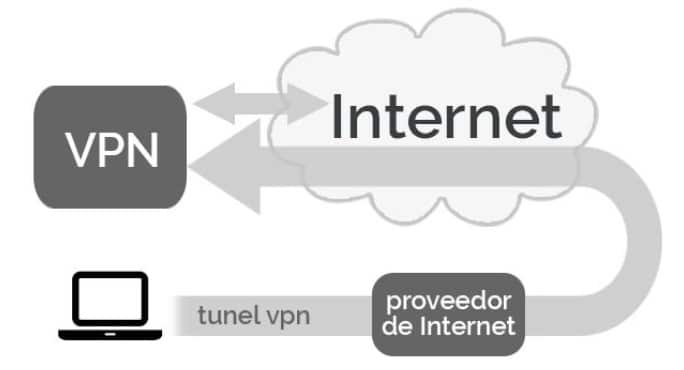

Encripte sus datos: utilice una VPN

¿Y que tal si le comento que una de las mejores opciones de seguridad es que, aunque logren obtener sus datos, estos no sirvan de nada porque son están presentados de una manera ininteligible, es decir, encriptados? Ese es el uso principal de una VPN para evitar robos de datos y consecuentemente un potencial fraude electrónico.

Una VPN es por sus siglas en inglés una red privada virtual. Esta tecnología no es reciente, de hecho, a nivel empresarial ha sido muy utilizada. Sin embargo, más recientemente se ha empezado a utilizar una peculiaridad de las VPN relacionadas con el concepto de túneles de datos.

Cuando en una empresa o casa de habitación se conecta (alámbrica o inalámbrica) un televisor, un teléfono móvil o una computadora, inicialmente la conexión se da a un router y posteriormente a la compañía que te vende internet, de ahí se redirigen tus solicitudes hacia un sitio web o una determinada aplicación.

El modelo cuando te conectas a internet usando el móvil es un poco distinto, porque el teléfono tiene su propio router y de ahí se comunica con la torre de telefonía y de ahí al proveedor de internet y posteriormente a la aplicación o sitio web solicitado.

Sin embargo, en ambos casos las solicitudes de acceso necesariamente pasan por la compañía proveedora de internet y esto implica que ésta tiene la posibilidad de tener tus datos de navegación y ya vimos que esto no necesariamente es tan privado como la mayoría queremos.

Bajo este modelo, las solicitudes viajan encriptadas hacia el proveedor de internet, de ahí hasta la VPN y ahí hasta Internet, siguiendo el orden inverso los datos recibidos, lo que impide que tus datos sean conocidos por el proveedor o por cualquier persona que esté intentado robar tus datos.

Las ventajas de las VPN son múltiples por ejemplo para entornos de teletrabajo, pues agrega un elemento de seguridad importante al agregar datos cifrados. Por otro lado, en una perspectiva menos formal, las VPN también permiten evitar bloqueos censura o de contenido geográfico.

Si bien es cierto los datos de navegación si estarán en manos del proveedor del VPN, es necesario entonces que dicho proveedor sea seguro, que utilice un código abierto y que la instalación y configuración sea realizada en un servidor que garantice la privacidad de sus datos, por lo que es recomendable utilizar un servicio pagado.

La recomendación tanto en móviles como en accesos en hogar u empresas usando routers es utilizar Wireguard ( https://www.wireguard.com/) bajo un modelo de configuración en un servidor privado.

Protección contra virus, ransomware y malware

Diariamente se producen millones de incidentes de seguridad causados por diferentes programas de software maliciosos. Las amenazas provienen de distintos orígenes:

Sitios web maliciosos: sitios web que contienen elementos orientados a las vulnerabilidades de las aplicaciones y a evitar ser detectados por software de seguridad.

Scritps maliciosos: insertando código en sitios web legítimos para redirigir hacia sitios maliciosos.

Scripts y archivos PE ejecutables: que descargan e inician otros programas maliciosos o que buscan robar datos de cuentas bancarias, códigos de acceso etc.

Trojan downloaders: que distribuyen programas maliciosos en los equipos o móviles de los usuarios.

Exploits y paquetes de exploits: que buscan vulnerabilidades en las aplicaciones para ingresar y robar datos.

Programas de adware: Que se instalan usualmente cuando se bajan aplicaciones tipo freeware o shareware y que genera la aparición de publicidad no deseada.

Considerando los múltiples focos de contagio y de posibles escenarios para un fraude electrónico, es necesario que se utilice una solución que brinde protección web, protección contra malware, protección contra ransomware y finalmente protección contra exploits.

Ya sea para uso personal o para proteger empresas y grupos de equipos, la solución de Malwarebytes ( https://es.malwarebytes.com/) es muy robusta, simple de configurar e incluye muchas opciones novedosas.

Por último, permite una descarga gratuita para evaluar el estado de tus equipos o dispositivos móviles, que usualmente muestra muchas sorpresas detectando una enorme cantidad de amenazas instaladas que no han sido detectadas por otras aplicaciones.

La protección de sus datos es un tema serio

La realidad es que no podemos ni debemos dejar de lado los enormes beneficios del acceso a internet y de los cambios que ha generado en la forma de vivir y de relacionarnos, tanto a nivel personal como comercial. Sin embargo, los riesgos de un uso masivo de aplicaciones, redes sociales y modelos de conectividad, no pueden dejar de ser considerados y esto obliga a aprender cómo protegerse.

Para las personas físicas, profesionales independientes y empresas de cualquier tamaño es vital obtener asesoría y acceso a soluciones de seguridad informática, independientemente de su área de actividad económica, si desea ser asesorado y acompañado en la implementación de una o varias soluciones mencionadas, o desea mejorar y automatizar sus procesos empresariales consúltenos: ventas@lainholding.com o visítenos en https://lainholding.com/

Consultas frecuentes

¿Las soluciones son gratuitas?

Las soluciones de getsession, onlyoffice para uso en la nube y el uso de browsers como Brave son gratuitas.

Cuáles soluciones requieren soporte profesional?

Las soluciones VPN, Nextcloud, Malwarebytes para empresas y profesionales independientes así como la conexión de Onlyoffice con una solución de almacenamiento colaborativo requiere la configuración de un servidor y por ende soporte técnico profesional.

¿Por qué las empresas deben considerar el uso de VPN's?

La digitalización de las empresas exige la presencia en web, pero sin seguridad esto es asumir un riesgo enorme. Con las soluciones residiendo en un servidor privado, se incorporan 4 niveles de seguridad robustos para sus datos.

¿Que niveles de inversión son requeridos?

La tranquilidad de disponer de alta seguridad, de despreocuparse por la gestión de servidores, además de incorporar herramientas robustas tiene costos extremadamente bajos y accesibles a cualquier tamaño de empresa o de persona. Consúltenos para brindar una asesoría personalizada.